主页 > imtoken冷钱包官方下载 > 比特币(包括BTC和BCH)的零确认是否安全?

比特币(包括BTC和BCH)的零确认是否安全?

第0章介绍比特币的零确认允许支付在几秒钟内到达。如果能够实现安全的零确认,对于BTC和BCH的用户体验来说将是一个质的飞跃。相对而言,BTC 粉丝以压倒性优势拒绝零确认,而 BCH 支持者则热衷于开发零确认安全性。本文分析了零确认的安全性。第一章 什么是双花?说零确认不安全意味着零确认交易有被双花的可能性。要解释它的安全性,首先要做的是定义双花的概念。因为它是一种数字货币,所以数据可以被复制,这使得数字资产可以被重复使用,这就是双花。简单来说,双花就是一笔花两次的钱,甚至多次。重要的是要注意“双花”的概念,重要的是“开花”的动作,而这个动作能否成功并不是定义“双花”的关键,只要相同的数字资产被“花费”两次或更多次比特币交易确认书,即“双花”。两个“花”动作是否收到了购买的商品,即是否成功欺骗了对方,是另外一回事,分为双花成功和双花失败。为了描述方便,发起双花攻击的人被称为骗子。以下是典型的双花场景。诈骗者使用比特币购买数字产品,例如购买电子书,用于 0. 01BCH,数码产品不需要物流。他先发送0.01BCH到store,我们称这个交易为tx1;然后同时他将相同的 0.01BCH 发送到他的一个地址,我们将此交易称为 tx2(我们将此交易称为 tx2)。不要担心他是如何做到的,如下所述)。

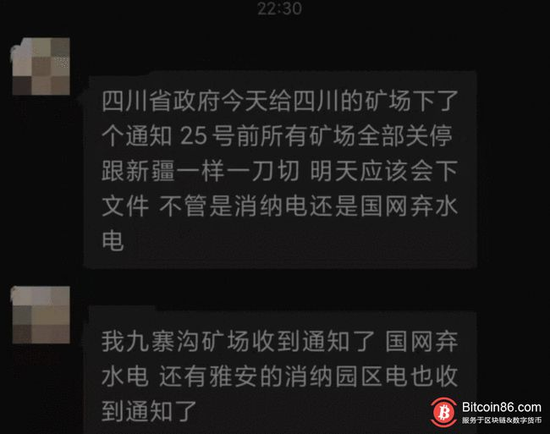

店家用机器检测到交易tx1后,觉得没有问题,于是店家的机器人直接发货,给骗子发了电子书。但是,由于交易 tx1 和交易 tx2 有冲突,所以只需要打包一笔交易。如果交易 tx2 最终被打包,交易 tx1 将无效。在这种情况下,骗子成功双花0.01BCH,因为他买了书,却取回了他的0.01BCH。零确认双花攻击的策略如下: 第一步,骗子使用相同的UTXO构造两笔交易tx1和tx2,tx1支付给商家,tx2的收款地址是他自己的。第二步比特币交易确认书,商户检测到tx1后,零确认发货,比如不需要物流的电子产品。第三步,骗子引诱矿工打包 tx2。Tx1 将作废。此时双花成功,骗子收到货,取回了自己的币。零确认不时发生在 BTC 和 BCH 上。著名博彩网站 SatoshiDICE(中本骰子)因接受零确认交易而双花。当区块链浏览器检测到双花交易时,一般会进行标记,如下图所示。区块链的发明本质上是为了解决双花问题。例如,比特币区块链处理的双花交易的结果只能在最后得到确认,另一笔将被丢弃。第二章非计算用户双花零确认交易 零确认双花交易理论上分为两类,一类是普通用户发起的双花;另一类是普通用户发起的双花;二是矿池发起的双花。

我们先说第一种。骗局可以在网络上物理上相距很远的两个位置构建两个冲突的交易。比如骗子故意在美国广播第一笔交易tx1,同时广播有冲突的交易tx2。在中国播出。中美网络存在时差。欺诈者使用在美国的交易 tx1 广播从美国商店购买电子书,而在中国的交易广播被发送到他们自己的地址。商家在美国看到交易后立即发货,没想到最后在中国播出的交易被打包了,被商家骗了。为了提高此类诈骗的成功率,通常配合手续费策略。例如,发送给商家的交易费用 tx1 非常低,交易规模非常大,交易费用率低于 1 satoshi/byte。而且骗子自己发给自己的交易tx2费用高于市场价值。这种情况下矿工会优先打包tx2,双花成功率会更高。因为现在 BTC/BCH 节点有最低费用限制,低于 1 satoshi/byte 的交易将不会在许多节点为您广播。因此,欺诈者用来提高成功率的另一种辅助方法是使用 RBF 交易。欺诈会将 tx2 设置为 RBF 交易,然后在 tx1 和 tx2 都发送后向 tx2 添加更高的手续费。,引诱矿工先打包 tx2。请注意,BCH 不能使用 RBF。这种双花零确认交易攻击其实很容易防御。第一种方法是商店可以为程序设置一个下限。例如,低于 1 satoshi/byte 的交易将以零确认被拒绝,如果将其提高到 1 确认,则将被认为是安全的。

第二种方法是延迟几秒后,商家使用至少两个区块链浏览器检测是否存在冲突交易。如果发现有冲突的交易,则交易中止并等待确认。目前,BTC和BCH的生态系统也对此类双花攻击做了一定的防御。例如,区块链浏览器会收集双花交易并提醒用户注意。大多数节点钱包也会拒绝广播费用过低的交易,但并非所有钱包都会这样做。一般来说,非计算用户很难为零确认交易进行双花。只要商家具备基本的比特币知识,就可以防御。第三章算力用户双花零确认交易 第二种针对零确认交易的双花攻击是由矿池发起的。骗子本身拥有计算能力。上述第一类用户发起的双花攻击有两个关键。一是防止商家发现冲突交易;二是骗子想引诱矿工先打包tx2。如果矿池本身就是一个欺诈者,它可以很容易地做到这两点。矿池双花零确认的流程是这样的。欺诈者首先构造 tx1 和 tx2,tx1 的费用很低。发送 tx1 给商家购买电子书,但是 tx2 是隐藏的,不是广播的,只存储在自己的矿池内存池中。因为tx1的手续费太低,矿工不想打包。并且 tx2 是隐藏的,区块链浏览器不可能发现有冲突的交易,商家也不可能发现。一旦商户发货,骗子会将区块打包到 tx2 中并广播该区块。

这时候全网所有节点都会发现tx1是非法的,直接作废。商家不会收到硬币。防御这种双花攻击,只能依靠其他矿池的配合。傲本聪 CSW 提出了一种防御这种双花攻击的方法,因为欺诈构建的 tx2 交易不会被广播,直接打包到欺诈池中的区块会被其他矿池发现。如果其他矿池隔离包含延迟交易双花(tx2))的区块,那么这个欺诈矿池的区块将被白挖,损失为12.5BTC/ BCH,这是一件非常悲惨的事情。具体设置可以是矿池会超过一定时间,BCH 网络上有矿池表示他们将实施这种方法。在 BTC 网络上,没有矿池声称可以解决此类问题。毕竟,整个 BTC 生态系统都不重视零确认的安全性。

第四章零确认双花攻击服务防御——亚特兰蒂斯BCH网络生态非常重视零确认安全。有这样一个项目,叫做亚特兰蒂斯,它在全球部署了很多比特币现金节点服务器来检测双花攻击。鲜花交易。即检测上一节中描述的tx1和tx2冲突。只要检测到,就会提醒用户本次交易可能被双花。亚特兰蒂斯项目提供了一个API服务,任何商家都可以通过该服务获得一笔交易的双花概率。在本项目的保护下,商家可以在3-5秒后接受零确认支付。这种防御服务可以防止第一种双花攻击,但它并不能防止算力双花,因为双花算力的tx2交易在打包之前根本不会广播,无法检测到。第五章提高零确认交易安全性的方法——弱区块挖矿就是利用矿机计算出一个随机数。当计算出的随机数小于系统设定的目标值时,挖矿成功,挖出一个区块。元。例如,当前 BCH 网络系统设计的目标值是前 16 个零。如果一个矿工计算一个有 17 个前导零的随机数,那么他挖了一个块。我们现在将这样的块定义为“强块”。如果降低“强块”的目标值,例如降低到当前值的1/8,也就是说,前面有 2 个零。如果某个矿工计算出来的随机值小于这个“1/8目标值”,则定义为挖一个弱区块。这样一个强块包含 8 个弱块。强区块有区块奖励,12.5 个币(BTC/BCH)。但是弱区块没有区块奖励,但是弱区块可以打包交易,带走交易费用。也就是说,矿工只获得挖掘弱区块的费用。[...] 回到搜狐,查看更多 也就是说,矿工只获得挖掘弱区块的费用。[...] 回到搜狐,查看更多 也就是说,矿工只获得挖掘弱区块的费用。[...] 回到搜狐,查看更多